скопировать rfid метку на телефон

Как открыть домофон телефоном с NFC: как скопировать ключ

Многих интересует, как открыть домофон телефоном с NFC? Ответ достаточно содержателен, ведь, прежде чем приступать к процедуре, нужно иметь в наличии соответствующую модель мобильного телефона и правильно его настроить.

Что такое технология NFC

Near Field Communication или NFC — это новая технология высокочастотной беспроводной связи, передающей информацию в малом радиусе (не более 10 сантиметров). В ее основе лежит автоматизированная идентификация, то есть способ RFID. За счет него идет запись и считывание данных посредством радиосигналов.

НФС в телефоне можно использовать в качестве:

Передаются данные со скоростью 424 Кбит/с. Соединение происходит за одну десятую секунды. Из-за того, что радиус действия незначительный, безопасность на высочайшем уровне. Перехватить данные посторонними не представляется возможным.

Как проверить есть NFC в телефоне?

Узнать, есть или нет бесконтактная технология в смартфоне, можно несколькими способами, а именно через:

Разберем детальнее каждый способ.

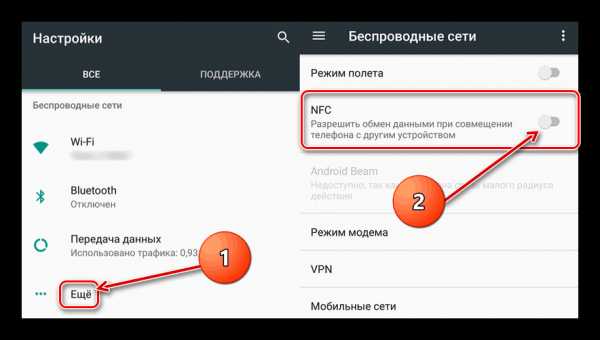

Получение информации в настройках

Чтобы узнать, есть NFC в гаджете, следует найти иконку с шестеренкой. За ней скрываются настройки смартфона. После нажать на «Еще». В перечне просмотреть все доступные функции. Если НФС нет, значит технология не встроена.

Внимание! При наличии чипа, стоит сразу активировать его (поставить рядом галочку или потянуть за рычажок).

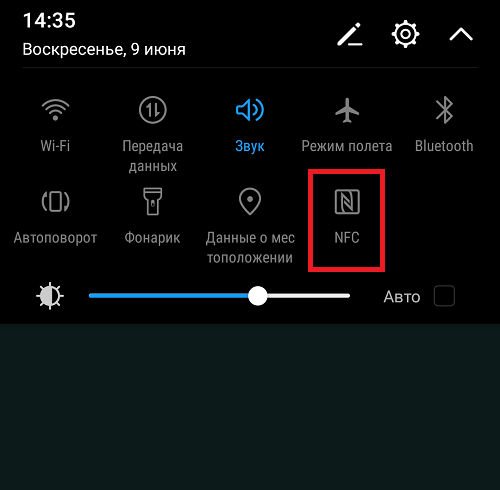

Просмотр в «шторке»

Иначе наз ывается меню «быстрыми настройками ». Нужно разблокировать смартфон и сделать свайп сверху вниз. В открывшейся шторке появится несколько иконок. Обычно NFC имеется среди них.

Имейте в виду! Иногда НФС есть, но не отображается в «шторке». Придется проверить модуль дополнительно при помощи другого способа.

Через приложения

Суть всех программ та же, разница в интерфейсе.

Изучение технических характеристик

Также можно увидеть НФС-антенну, если снять заднюю панель. Под крышкой или аккумулятором будет находиться модуль. В том месте производитель обычно крепит наклейку с надписью NFC. Подобный метод актуален лишь для разборных смартфонов.

Используют ли смартфон с NFC вместо карточки-пропуска или ключа

Достаточно распространенным вариантом в современном мире является использование телефона в виде пропуска или ключа. Но, чтобы это сделать, недостаточно иметь лишь модуль. В устройстве обязательно присутствие чипа Secure Element. Последний может эмулировать пропускные карточки и ключи.

Также важно, чтобы домофон или турникет имел возможность считывания NFC-меток. Устройства обязательно должны поддерживать НФС, иначе использовать смартфон вместо пропуска или домофонного ключа не получится.

Что делать если в смартфоне нет NFC

Если в мобильнике нет НФС, то попроб уйте встроить модуль собственноручно. Поможет :

Названные устройства продаются в салонах связи. К ним прилагается инструкция по подключению и установке.

Внимание! Если открывание дверей смартфоном для вас не принципиально, то приобретите специальный брелок, браслет или кольцо с НФС. Такие аксессуары также способны помочь в осуществлении задуманного.

Является ли вмешательство в работу домофонной системы преступлением и когда?

Открытие дверей без использования ключа будет нарушением, если:

Если же будет открываться собственный домофон и в дальнейшем его функционированию ничто не помешает, можно ничего не бояться.

Открытие домофона без ключа: пошагово

Как открыть домофон с помощью NFC? Изначально нужно настроить смартфон:

После проб уйте использовать телефон с NFC в виде ключа от домофона. Для этого:

Привязать к смартфону можно также пропускные карты. Сделать это несложно через специальные программы и всплывающие подсказки.

Заключение

Сейчас стало возможным использовать мобильные с целью мгновенного открывания дверей и это происходит благодаря встроенной бесконтактной технологии. Ключ от домофона в телефоне с NFC нужно предварительно программировать. Сделать это несложно самостоятельно при помощи специальной программы.

Открытие домофона через NFC в телефоне

Сейчас на всех входных подъездных дверях весят домофоны. Случаются неприятные ситуации, когда потерялся ключ от него. А носить дополнительные ключи не доставляет радости. Чтобы избежать подобных происшествий, не лишней будет информация, как же открыть дверь с домофоном с помощью смартфона. Есть электронные замки, которые могут быть открыты через NFC.

Открыть дверь через мобильный легко

Многие выходя из дома возьмут с собой мобильный телефон, а вот ключи могут остаться лежать в прихожей на столе. Для такой группы людей разработана технология ближней бесконтактной связи NFC. Для ее применения необходимы быть интегрированы модули как в домофон, так и в телефон владельца жилплощади.

Но не во всех моделях домофона есть такая функция. Чтобы удостовериться в ее присутствии – прочтите руководство к вашему устройству. В случае отсутствия – старый добрый метод использование ключей (добавление вспомогательного модуля на цифровой замок отсутствует).

Еще потребуется установка дополнительной программы эмуляции тегов: Kwikset Kevo, NFC Card Emulator Pro, NFC Tools Pro.

Необходимо считать замочный тег перед разблокировкой домофона. Программное обеспечение «запомнит» тип ключа и оставит его в памяти устройства. Электронный замок будет считать программную эмуляцию модель как вещественный ключ. Срабатывания происходит не больше 15 сантиметров от дверей.

Что представляет собою NFC

Это беспроводная разработка транслирующая данные между двумя приборами. Придерживайтесь дистанции до 15 сантиметров, иначе функция не сработает.

В основе лежит RFID – бесконтактная технология обмена информацией. Разница в том, что считывание RFID-меток другими приборами возможно с расстояния пару метров, NFC-метки считываются не далее 100 см.

Напрашивается вопрос как открывать домофон с помощью телефона nfc.

Вы легко его откроете через беспроводную связь. Смартфон будет в рабочем состоянии: его задача образовать магнитное поле необходимой частоты. Замок в роли пассивного модуля. Он примет информацию (электромагнитный импульс) и разблокируется. За счёт кода выполняется обмен данными. Оба устройства могут и принимать, и передавать данные остальным приборам.

Чтобы открыть домофон телефоном с nfc, необходимо владеть правами электронного замка или же ключа от него. Прототип ключа, кодирующий передаваемый сигнал основывается на программах специального назначения. Данные зашифровываются шифром, представляющий ротацию сигналов различной модуляции и продолжительности. Когда вы подносите устройство к домофону происходит считывание знака. В случае соответствия данных притяжение меж двумя элементами (замком и дверью) теряет силу.

Приборами с бесконтактной связью можно проверить сигнал сходства. Такая допустимость очень необходима для бесконтактной передачи и чтения персональных данных. Дверь не раскроется в случае несоответствия ключа и отмычки.

За счёт этого, похожими приборами можно держать под контролем магнитное поле и обнаруживать нестыковки, в случае несоответствия принимаемого сигнала заданным значений. Эти способности NFC технологии широко применяются для считывания без контакта необходимых данных во всевозможных системах.

Возможно применять NFC и для прочего:

Последовательность выполнения

Перед открытием дверей мобильным телефоном с NFC, необходимо соблюдать последовательность:

Для начала поставьте программу эмуляции тегов. Например, «Интерсвязь», отличное приложение. В нём установлена услуга «Теледомофоны», с возможностью хранения пары электронных образов отмычек.

Открыть программу, придерживаясь памятки сформировать электронный тип отмычки (поднесите девайс к замку на магните или же ключу от него). Эмуляция отмычки абсолютно повторит характеристики устройства для разблокировки дверей.

Сохранение полученного результата.

Впоследствии всех этих требований ваш смартфон можно использовать в роли ключа. При открытой программе-эмуляторе поднесите смартфон к домофону на дистанцию срабатывания и прибор опознает цифровую модель, как ключ. Это избавит вас от ношения с собою ненужных вещей. Это достаточно комфортно, так как многие ежедневно имеют при себе мобильник, но частенько оставляют ключи дома.

Отсутствие NFC в вашем смартфоне

NFC — вспомогательный модуль, какой в некоторых телефонах отсутствует. Он есть во всех моделях Galaxy от Samsung, Huawei P Smart, Sony Xperia XA Dual, телефонах Nokia 6, 5.1, 3.1, 2.1 Dual Sim. Прочие известные смартфоны данную функцию не имеют.

Для владельцев телефонов без NFC, китайские разработчики выдумали необычные стикеры. Их вид напоминает небольшие пластиковые карточки. Установите его внутри чехла или же на заднюю часть мобильного прибора. Теперь открыть домофон смартфоном с nfc станет намного проще.

Каждый обладатель недорогого мобильного устройства имеет возможность купить подобный стикер. Его можно найти в сервисных центрах по созданию ключей, а также на торговых площадках Китая. После приобретения обратитесь в служебный центр по обслуживанию оснащения для домофонов, и пропишите код ключ. Работники офиса настроят ваш прибор, и он начнет опознаваться как ключ, зафиксированный за хозяином жилплощади под квартирным номером из подъезда. Теперь вы можете использовать карточку, в роли интегрированного модуля технологии беспроводной передачи данных.

Не считая того, что функция NFC присутствует не в каждом телефоне, она по-прежнему может использоваться каждым. Купите уникальный стикер и вы сможете открывать двери подъезда. После покупки поставьте дополнение по разблокированию домофонов и создайте условную модель ключа. При активации дополнения открывайте цифровой замок преподнеся мобильный телефон к двери.

На видео: Парень открывает домофон с телефона под чехлом которого находится NFC метка

Ключ от домофона в телефон NFC – как интегрировать в мобильный

Сегодня входные двери подъездов оснащаются домофонами. Возникают малоприятные ситуации, связанные с утерей ключа от него, а дополнительный экземпляр при себе отсутствует. Чтобы не оказаться в подобном положении, предлагаем информацию, как установить ключ от домофона в телефон NFC, чтобы открывать электронный замок мобильным устройством.

Технология НФС – что это такое

Это способ передачи информации по беспроводной связи на небольшие расстояния. Радиус действия соединения между гаджетами – не более десяти сантиметров, что придает выполняемому действию дополнительную степень защиты.

Функционирует модуль НФС на электромагнитном поле, генерирующемся мобильным устройством – смартфоном. Такие волны воздействуют на сеть считывателя, находящуюся в пассивном состоянии, образуется контакт.

Как проверить готовность к работе микрочипа в смартфоне

Для этого существует определенный алгоритм действий:

Смартфон подготовлен к применению для настройки бесконтактного соединения.

Можно ли открыть домофон с применением мобильного?

Телефон, оснащенный чипом NFC, используют вместо ключа от домофона.

Существует много методов открытия охранного устройства и применения ключей, но с появлением и успешным использованием оплаты бесконтактным методом возник спрос на НФС в качестве ключа от электронного замка входной двери.

Обязательные условия

Разберем основные требования, предъявляемые к использованию такой технологической новинки, а также варианты установки и способы настройки чипов.

Прежде, чем удостовериться, что для открытия двери возможно применение бесконтактного способа, рекомендуется проверить соблюдение двух условий:

NFC-домофон откроется лишь с помощью метки, использование кода или пароля для обеспечения доступа отпадает.

Для специальных меток потребуется программное обеспечение для мобильных устройств (приложение), позволяющее провести запись ключа в смартфон, а точнее – соответствующей метки элемента, считывающего информацию с домофона.

Если получится скопировать ключ от домофона на телефон с NFC, вы легко попадете в подъезд собственного дома. Кроме того, данная мера значительно усиливает уровень безопасности, перекрывая доступ к квартирам посторонним людям.

Взлом такого домофона, в отличие от старого аналога, практически невозможен.

Алгоритм действий

Можно ли открыть мобильным телефоном домофонный замок, и при каких условиях выполняется такое действие, мы узнали. Теперь рассмотрим, в какой последовательности выполняется подобное действие.

Перед тем, как открыть домофон мобильным телефоном с модулем NFC, выполняем шаги в соответствии с данной инструкцией:

При правильном выполнении всех требований мобильное устройство превращается в ключ. Близко поднеся его к домофону и запустив программу-эмулятор, вы позволите замку распознать цифровой девайс, как настоящий ключ.

Как быть, если смартфон не имеет модуля?

Как записать ключ от домофона на мобильный гаджет, нам понятно. Напомним, что возможно это в случае, если смартфон оснащен соответствующим микрочипом, поддерживающим соединение бесконтактным способом.

Но встречаются мобильные телефоны, не имеющие инновационного модуля. Что предпринять в такой ситуации, не приобретая новый гаджет?

Потребителям, владеющим смартфонами без чипа НФС, разработчики из Китая предлагают установить необычный стикер, внешне напоминающий миниатюрную коробочку из пластикового материала.

Установка стикера выполняется в чехол либо на заднюю панель мобильного гаджета, после чего появляется возможность открывать домофонный замок телефоном.

Приобрести такой полезный элемент способен любой потребитель, владеющий недорогим смартфоном. Возможно это в сервисном центре по изготовлению ключей, на торговой китайской площадке. Купив стикер, обратитесь в сервисную службу, выполняющую профилактические мероприятия на вашем домофоне, чтобы прописать код ключа. Сотрудники помогут настроить прибор, который начнет распознаваться, как ключ, закрепленный за хозяином квартиры определенного подъезда.

Заключение

Ключ от домофона, эмулированный в мобильный телефон с чипом NFC 10 pda, избавляет потребителя от ношения при себе лишних предметов. Это создает определенное удобство, потому что смартфон постоянно находится в непосредственной близости и обеспечивает выполнение многочисленных задач повседневной деятельности, в число которых входит и открытие домофонного замка.

Скопировать rfid метку на телефон

Транспортные карты Москвы и Области очень удобная утилита для чтения данных с московских проездных, поддерживает все

Мой проездной приложение для пополнения тройки

Метро Москвы ещё одно приложение для пополнения тройки

Mifare- это торговая марка? И что с того? На билеты же срабатывает nfc в телефоне, телефон читает эти метки, значит можно скопировать? Растолкуйте по-подробней.

Добавлено 12.10.2012, 18:27:

Показывает, прекрасно показывает. Более того есть такая прога из маркета «nfc info» или как-то так называется, она всякую техническую информацию показывает.

Не хочу перевирать чужие слова 🙂

И не уверен, не обгоняй.

Не знаю как в Киеве, а у нас, в Новосибирске, на сколько я знаю, на каждой станции есть кэш-сервер для турникетов, котоырй периодически обновляется. Турникеты на станциях «онлайн» только с ним.

Так же есть защита от пополнения карт, так как сервер знает, сколько поездок и когда было приобетено, и если по данным базы поездок было куплено вчера 10, использовано вчера 5 и сегодня осталось еще 60 — карта блокируется, а у тетеньки на КПП срабатывает сигнализация.

Студенты из НГТУ пару лет назад получили доступ к единой транспортной карте и накинули на нее немного денег. На скольок мне известно, воспользоваться они не смогли.

Вопроса в инфраструктуре и скоростях связи нет, так как Новосибирский метрополитен является одним из двух игроков «рынка городской магистральной канализации», именно по метрополитену проложена бОльшая часть магистральных линий связи Новосибирска, один метро-мост через Обь чего стоит, в качестве «кабельканала». Второй игрок — РЖД, но ему «внутригород» мало интересен.

StasMan,

Я не хочу «обмановать» метрополитен, я всего лишь хочу проходить не по билету, по телефону с nfc. То есть у меня есть проездной на год, я бы его «скопировал» в телефон и ходил спокойно)

Добавлено 12.10.2012, 20:07:

Значит скопировать возможно? Теперь вопрос возможно ли загнать все в телефон?

dimitr6106,

А прикладывать к турникету вы что будете? Телефон? Или собираетесь спаят-сваять свой аппарат и прикрепить его к телефону?

Раньше шел разговор, что Момметро можно будет перевести на телефонный рассчет, но тогда нужно повязать номер билета с номером телефона, чтобы снимать деньги через опсоса (немного бумажной волокиты и эта часть дела в шляпе) и телефон должен быть с интегрированным модулем NFC (список таковых: http://www.nfcworld.com/nfc-phones-list/ ).

Клонируем бесконтактную карту с помощью мобильного приложения

Всегда было интересно посмотреть, что происходит у банковской карточки под «капотом». Как реализуется протокол общения банковской карточки и POS-терминала, как это работает и насколько это безопасно. Такая возможность предстала передо мной, когда я проходил стажировку в компании Digital Security. В результате при разборе одной известной уязвимости EMV карт в MagStripe-режиме, было решено реализовать мобильное приложение, которые способно общаться с терминалом по бесконтактному интерфейсу, с использованием своих команд и подробным разбором запросов и ответов. А также попробовать реализовать способ клонирования карт MasterCard в режиме MagStripe.

В этой статье я постараюсь описать, что такое EMV-карта, как она работает и как используя Android можно попытаться клонировать вашу MasterCard карту.

«There are some things money can’t buy. For everything else, there’s MasterCard»

Что такое EMV карта?

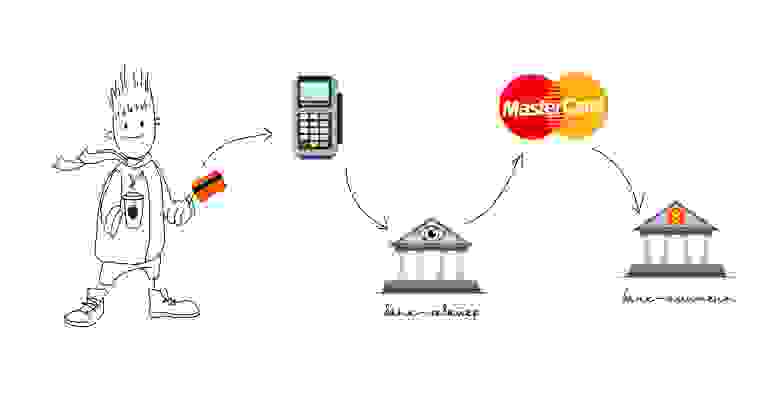

EMV — это международный стандарт для банковских карт с чипом. В разработке этого стандарта принимали участия Europay + MasterCard + VISA, отсюда и название. Попробуем разобраться, как же все таки карта общается с POS-терминалом по бесконтактному интерфейсу.

Начнем с самых основ.

Бесконтактная EMV карта на физическом уровне работает почти так же, как и RFID метка. Если базисно то, чип попадает в электромагнитное поле, а в замкнутом проводящем контуре (в нашем случае это будет антенна, расположенная по периметру), помещенном в переменное магнитное поле, образуется переменный электрический ток. Этот ток заряжает специальный конденсатор, подключенный параллельно к резонансному контуру карты. Энергия, запасенная в конденсаторе, используется для выполнения микросхемой карты различных операций. Когда ридер изменяет электромагнитное поле, изменения сразу будут заметны на чипе. Используя модуляцию сигнала, мы можем передавать информацию в бинарном виде. Если на карте подключить нагрузочное сопротивление и или изменить емкость конденсатора, то можно изменить силу тока в контуре карты, что приведет к изменению создаваемого им электромагнитного поля в области контура ридера, таким образом карточка передает данные. Ридеру останется детектировать эти изменения. Подобное физическое взаимодействие регламентируется стандартом ISO/IEC 14443 “Identification Cards — Contactless integrated circuit(s) cards — Proximity cards”.

Сам чип карты представляет собой смарт карту, на которой работает JavaCard, отдельная версия Java для платформ с малыми вычислительными ресурсами и поддержкой криптографических алгоритмов. На JavaCard загружаются апплеты, которые, и являются приложениями. Также существует GlobalPlatform это некий стандарт для JavaCard, который предоставляет возможность безопасного управления данными на карте и позволяет загружать, изменять и удалять приложения на карте. В этой статье механизмы безопасности самой смарт карты мы рассматривать не будем. Достаточно знать, что защищенные данные, например приватный ключ и секретный мастер ключ карты лежат в защищенном месте и вытащить их стандартными средствами невозможно.

Также еще напомню немного терминологии, для тех, кто не знаком.

POS-терминал (Point of Sale) — устройство продавца, которое считывает карту и инициирует платеж. Далее будем называть это устройство просто терминалом.

Банк эмитент — это банк, который выпустил вашу карту.

Банк эквайер — банк, который выдает продавцам POS-терминалы и обрабатывает платежи с них.

Платежная система — центральное звено между банком эквайером и банком эмитентом, через нее проходят абсолютно все платежи, и она знает какой банк какому сколько должен перевести денег. Платежных систем в мире не мало, кроме всем известных Visa и MasterCard есть ещё и American Express, China UnionPay и российская платежная система МИР.

Хорошо, карта и ридер могут общаться. Они посылают друг другу APDU-команды в виде Tag-Length-Value т.е. передается название тэга в шестнадцатеричном виде, его длина и само значение. Все команды описаны конечно же в документации и выглядят примерно так:

Стандартная EMV транзакция проходит в несколько этапов, я опишу полный алгоритм взаимодействия в случае контактного интерфейса, для бесконтактного интерфейса алгоритм несколько укорочен:

Коротко рассмотрим каждую операцию.

Выбор приложения. Часто бывает, что на одной карте может быть несколько приложений. Например, банковская карта и проездной билет. И терминалу как-то необходимо разобраться, где и какой алгоритм ему использовать. Для выбора приложения используются так называемые Идентификационные Коды приложения (Application Identifier – AID). Что бы в этом разобраться терминал посылает команду SELECT. Например, AID карты Visa Classic будет выглядеть следующим образом: A0000000031010. Если в ответ придет несколько таких кодов и терминал умеет работать с несколькими приложениями, то терминал выведет на экран список и предложит выбрать нужное нам приложение. Если терминал не поддерживает ни один из кодов приложений, то операция будет отклонена терминалом.

Инициализация обработки приложения. Здесь сначала проверяется географическое место пребывания. Например, карты Maestro Momentum могут работать для оплаты только в России. Этот этап сделан для того, чтобы предоставить эмитентам возможность применять существующие онлайн методы риск-менеджмента при проведении офлайн операций. На этом этапе EMV-транзакция может быть отменена по инициативе самой карты, если данный тип операции запрещен в данной стране мира эмитентом. Далее карта передает терминалу набор специально структурированной информации, содержащей описание функциональности карты и приложения.

Считывание данных приложения. Терминалу передаются различные данные карты необходимые для транзакции, например номер карты, expiration date, счетчик транзакций и много других данных. О некоторых из них будет сказано далее.

Офлайн аутентификация. Терминал определяет тип поддерживаемого метода оффлайн аутентификации. Существует статичная (Static Data Authentication – SDA), динамическая (Dynamic Data Authentication – DDA) и комбинированная (Combined Data Authentication – CDA). Эти методы также построены на основе PKI. SDA это просто подписанные данные на приватном ключе банка эмитента, DDA — терминал посылает какое-то случайное число и карточка должна подписать его, используя свой приватный ключ, а терминал проверит эту подпись используя полученный ранее сертификат карты, таким образом терминал удостовериться в том, что карточка и правда обладает приватным ключом — следовательно является подлинной. CDA это просто комбинация обоих способов.

Обработка ограничений. Здесь терминал проверяет полученные ранее данные с карты на условие пригодности для данной операции. Например, проверяет срок начала/окончания действия приложения Application Expiration Date (Tag ‘5F24’) и Application Effective Date (Tag ‘5F25’). Также производится проверка версии приложения. Результаты операций, проводимых на данном этапе, также записываются в отчет TVR (Terminal verification results). По результатам этого этапа транзакция не может быть отменена, даже в случае, если, например, срок действия приложения истек.

Проверка держателя карты. Верификация держателя карты производится для того, чтобы аутентифицировать человека, предоставившего карту и проверить, является ли он подлинным владельцем карты. Стандарт EMV предоставляет различные методы верификации держателя карты (Cardholder Verification Method). Методы верификации определены как на терминале, так и на карте. Они содержатся в так называемых CVM-листах. В процессе выполнения, терминал и карточка сравнивают полученные CVM-листы и выбирают общий метод верификации.

Список поддерживаемых методов верификации:

Риск-менеджмент на стороне терминала. На этом этапе терминал проводит внутреннюю проверку параметров транзакции, исходя из установок риск-менеджмента банка-эквайера. Процедуры риск-менеджмента могут быть выполнены терминалом в любое время между моментами завершения процесса чтения данных карты и формирования терминалом первой команды GENERATE AC. Риск-менеджмент на стороне терминала включает в себя три механизма:

Риск-менеджмент на стороне карты. Карта, получив из команды GENERATE AC данные, касающиеся транзакции, терминала и результатов проверок терминала, в свою очередь выполняет собственные процедуры управления рисками и выносит собственное решение о способе завершения операции.

Анализ действий карты. На этом этапе карта завершает проведение процедур риск-менеджмента и формирует ответную криптограмму терминалу. Если карта решает одобрить транзакцию, то формируется Transaction Certificate. Если карта принимает решение о выполнение операции в режиме реального времени, то она формирует ARQC (Authorization Request Cryptogram). Если карта использует альтернативные методы авторизации, тогда используется Application Authorization Referral. В случае, если карта отклоняет транзакцию, то Application Authentication Cryptogram.

Еще одна криптограмма ARPC (Authorization Response Cryptogram) нужна для аутентификации эмитента. Эмитент формирует криптограмму ARPC и отсылает криптограмму карте, если карта подтвердит пришедшую криптограмму, то следовательно, эмитент аутентифицирован картой.

Немного о безопасности ключей и взаимной аутентификации карты и эмитента из книги И. М. Голдовского:

Смысл взаимной аутентификации заключается в том, что карта и терминал аутентифицируют друг друга с помощью проверки подлинности криптограмм ARQC и ARPC. Криптограммы представляют собой данные, формируемые с использованием секретного ключа (который известен карте и банку эмитенту), номера транзакции, случайного числа, сгенерированного терминалом, а также некоторых реквизитов транзакции, терминала и карты. В случае ARPC к перечисленным данным еще добавляется авторизационный код ответа эмитента. Без знания секретного ключа карты для генерации криптограммы вычислить значения ARQC/ARPC невозможно за обозримое время с текущим уровнем технологий, и потому факт их успешной верификации указывает на подлинность карты и эмитента. Онлайн аутентификация является наиболее надежным способом аутентификации карты. Это связано с тем, что она выполняется непосредственно эмитентом, без посредника в виде терминала. Кроме того, для онлайновой аутентификации используется алгоритм 3DES с временным ключом размером 112 битов, криптостойкость которого соответствует криптостойкости алгоритма RSA с длиной модуля асимметричного ключа, используемого для офлайн аутентификации приложения карты, более 1700 бит. Использование на карте асимметричных ключей такой длины все еще достаточная редкость. Обычно используются ключи с модулем длиной 1024, 1152 или 1408 бит.

В конечном итоге онлайн транзакция проходит по цепочке:

Карта POS-Терминал Банк Эквайер Платежная Система Банк Эмитент.

Клонируем карту MasterCard в режиме MagStripe

Перейдем непосредственно к принципу клонирования. Данный метод атаки на бесконтактные карты был опубликован двумя исследователями Michael Roland, Josef Langer из Австрийского университета. В его основе лежит общий принцип, который называется Skimming. Это такой сценарий, при котором злоумышленник крадет деньги с банковской карточки путем считывания (копирования) информации с этой карты. В общем случае здесь важно сохранять PIN-код в тайне и не допускать его утечки. Но в методе австрийских ребят это нам знать не нужно. Клонирование платежной карты выполняется успешно для версии ядра приложения EMV Contactless Kernel 2. Версия этого протокола поддерживает два режима работы для бесконтактных карт: EMV протокол (MasterCard PayPass M/Chip) и MagStripe (MasterCard PayPass MagStripe) режим.

MagStripe — это режим поддержки карт с магнитной полосой. Этот режим реализуется на картах MasterCard с бесконтактным интерфейсом. Режим MagStripe скорее нужен для банков которым сложно переводить всю инфраструктуру для поддержки чиповых бесконтактных EMV транзакций. Кстати, у карт Visa также есть аналогичный режим работы — PayWave MSD (Magnetic Stripe Data).

Процесс обработки транзакции для бесконтактных карт урезан в сравнении с чиповыми и обычно работает в следующем режиме:

Это выглядит как APDU команды. Список всех тэгов.

APDU — Application Protocol Data Unit — это условное обозначение кадра с командой карте или ответом карты.

На хабре есть пара статей на эту тему тут и тут.

Карта поддерживает специальную команду COMPUTE CRYPTOGRAPHIC CHECKSUM, аргументом которой являются данные, определенные в объекте Unpredictable Number Data Object (UDOL). В результате карта с помощью алгоритма 3DES и секретного ключа вычисляет динамическую величину CVC3 (Card Verification Code). В качестве аргумента функции 3DES используется конкатенация данных UDOL и счетчика транзакции (Application Transaction Counter,ATC). Таким образом, значение величины CVC3 всегда зависит от объектов UN и ATC.

Другими словами, эта команда нужна, чтобы карта сгенерировала некую “подпись” для того, чтобы эмитент мог верифицировать карту. Однако, в этой подписи отсутствует подпись самой транзакции. В подписи содержатся значения ATC — 2 байта, CVC3 (Track1) — 2 байта, CVC3 (Track2) — 2 байта, которые генерируются картой на основе секретного ключа, который также знает банк-эмитент и счетчика транзакций (ATC). При этом также для генерации подписи POS-терминал сообщает карте UN (Unpredictable Number) — 4 байта, который также используется в генерации подписи. Unpredictable Number препятствует формированию кодов аутентификации на реальной карте для последующего использования в мошеннических транзакциях. Для атаки нам сильно мешает UN, поскольку 4 байта не представляется возможным перебрать, не выйдя за пределы счетчика транзакций. Однако, в спецификации этого есть некоторые слабости.

Во-первых, спецификация ограничивает UN кодировкой чисел, а именно Двоично-Десятичным Кодом (BCD), что по сути означает что, если мы посмотрим на такое закодированное число в HEX, то мы увидим только цифры от 0 до 9, все остальные значения считаются как бы запрещенными. Таким образом, количество UN уменьшается с 4,294,967,295 до 99,999,999.

Во-вторых, количество значащих цифр UN определяется картой. Таким образом в зависимости от специальных параметров в треках количество цифр в UN может быть от 10 до 10000 в зависимости от типа карты, на практике чаще всего встречается 1000 значений.

Таким образом план атаки выглядит следующий:

Стоит отметить также, что счетчик транзакций (ATC) препятствует повторному использованию ранее использованных кодов аутентификации, а значит что если мы использовали такую атаку, то необходимо копировать карту заново, поскольку счетчик транзакции уже использовался для получения информации и был использован в подписи, что значит, что если мы имели счетчик транзакций 1000, а после отправили транзакцию в банк, то банк уже не примет транзакции со счетчиком ниже