смс с вирусом на телефон

На телефон пришло СМС с вирусом — как удалить, если открыл

Многие пользователи, впервые столкнувшись с телефонным мошенничеством, спрашивают, что делать, если пришло смс вирус на мобильный номер, и как защитить свой смартфон. Данная схема уже давно используется хакерами и представителями «темной стороны» сети. Главный ее принцип — это рассылка сообщений с запросом на переход по ссылке, которая содержит вредоносный код.

После скачивания такого приложения в формате *.apk, вирус попадает в системные директории и блокирует доступ к некоторым функциям, чтобы незаметно для хозяина устройства тянуть деньги с его счета. Существует множество методов реализации защиты. Стоит рассмотреть самые популярные из них.

Примерное описание ситуации

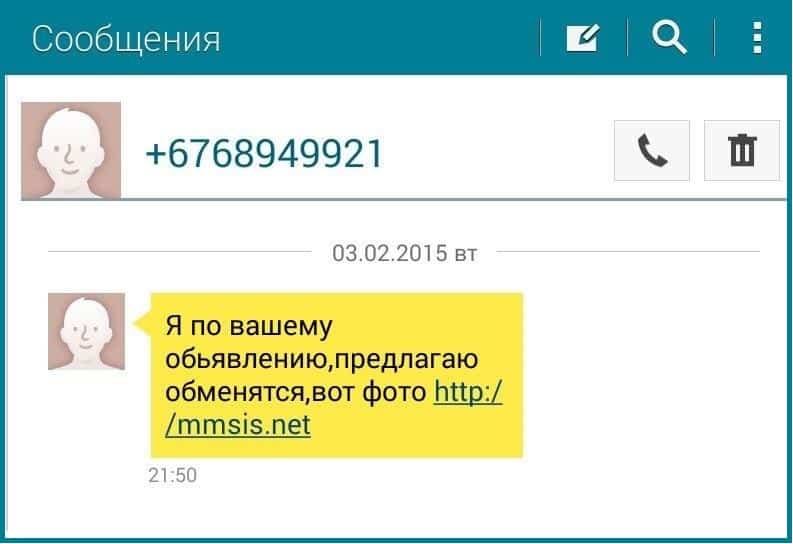

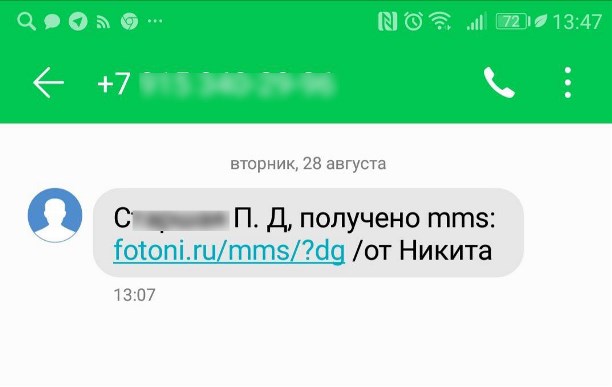

Представьте, что на телефон пришло СМС с незнакомого номера. Его смысл приблизительно таков: «Здравствуй, глянь, какие замечательные фото…» Внизу текста есть ссылка на онлайн-ресурс, по которой не стоит переходить ни в коем случае. Иногда злоумышленники вместо приветствия используют имя абонента, чтобы получить нужный уровень доверия.

Обычно на заманчивое предложение клюют подростки либо старики, независимо от содержания эсмэски. Также в зоне риска находятся все, кто только отчасти знаком с устройством и системой пересылки. После перехода на указанный хакером адрес:

Вся сложность в том, что большинство этих вредоносных программ спокойно обходят даже встроенные защитные компоненты, так как пользователь дал свое согласие на изменение системного кода.

Разновидности SMS-вирусов

Через систему массовых рассылок в смартфон могут проникнуть любые объекты, созданные умелыми мастерами хакинга. Их целью является взлом ОС и удаленное управление некоторыми функциями, отвечающими за распределение денежных средств.

Краткий перечень основных типов вредоносного кода:

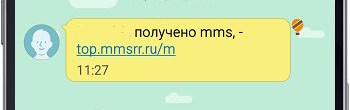

Примеры из реальной жизни:

Как только вы позволите телефонному вирусу завладеть устройством, программа тут же начнет себя распространять, используя номера из книги контактов. Таким способом он и размножается, поэтому если ваша знакомая сообщила, что поймала вирус через смс, значит, вы уже в зоне риска.

Алгоритм лечения телефона

Для начала стоит продиагностировать смартфон на предмет активности его стандартных опций:

Процедура удаления вируса:

Спрашиваете, может ли вирус отправлять сообщения и полностью контролировать устройство? Ответ: не только может, но и обязательно постарается получить root права, и тогда уже ничего не поможет, кроме перепрошивки (данную операцию можно осуществить как дома, так и в сервисном центре). При этом все данные придется удалить, включая фотографии, программы, личные файлы и сохраненные пароли.

Если же злоумышленники смогли получить информацию касательно банковских реквизитов, потребуется их блокировка и перевыпуск карты в дальнейшем. На этот счет всегда можно связаться со службой поддержки.

Выводы

Мы выяснили, какие разновидности вирусов бывают, как они работают и как убрать следы их работы. В любом случае не стоит переходить по ссылкам из СМС с незнакомого номера или со странным содержимым. Если же все-таки открыли вкладку, то нужно срочно провести процедуру удаления вируса по вышеописанным алгоритмам. Или хотя бы стоит заблокировать доступ к личному счету и банковской карте перед тем, как проблема будет полностью решена. Как утверждают специалисты по сетевой безопасности, сохранность личных данных зависит исключительно от самого пользователя.

SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

*Оригинальная картинка, наглым образом вытащеная из ресурсов apk

[прим. apk — расширение файла установки приложения на ОС андроид]

Вступление

привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6*

1. Подготовка

Поверхностно поискав в интернете информацию, было установлено, что ссылка в смс сообщении является ничем иным, как адресом на загрузку apk файла. А apk файл — вирусом «Trojan.SMSSend», заражающий мобильные устройства под управлением ОС Android. Главные задачи данного «зловреда» — перехватывать управление устройством и использовать его в своих целях: блокировка исходящих вызовов, отправка сообщений «с приветом» и другие мелкие пакости.

Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».

Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится.

Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке.

2. Установка

Захожу в настройки, в пункте меню «Неизвестные устройства», убираю галочку «Разрешить установку приложений из других источников, кроме Play Маркет».

Перейдя по ссылке из смс-сообщения, получил предупреждение браузера, следующего характера:

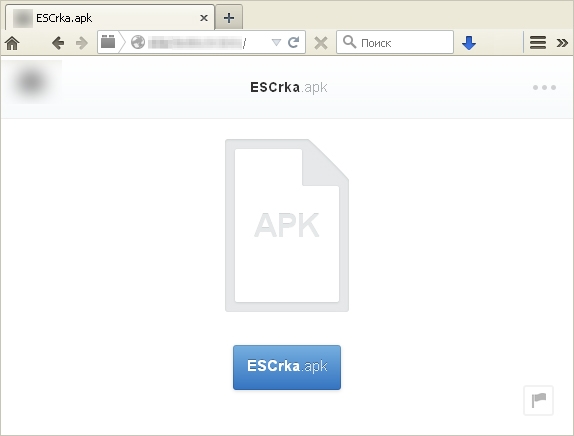

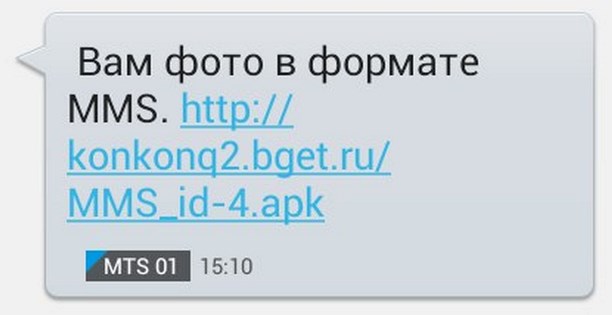

Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:

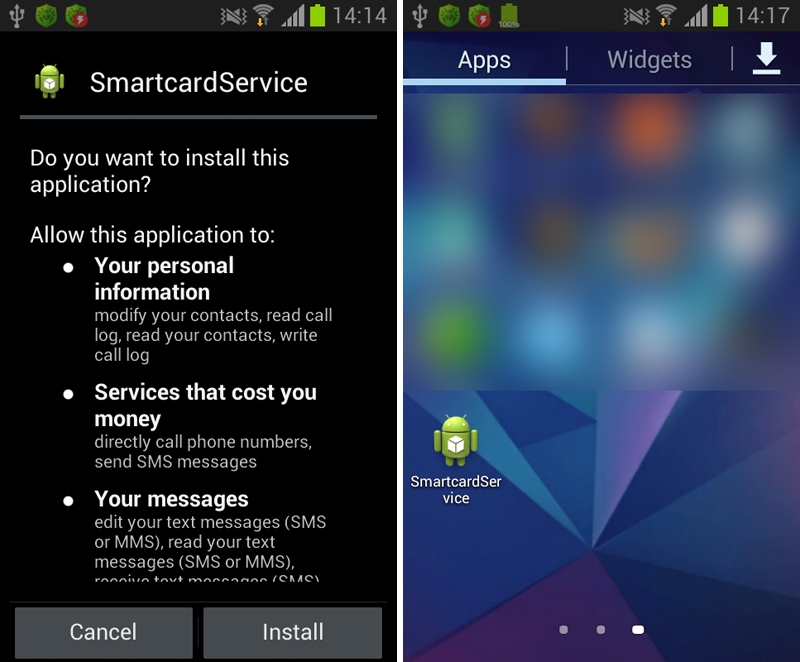

Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает:

Это приложение может нанести вред устройству

Но я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред».

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».

3. Вирус-приложение

Само приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.

В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи.

В диспетчере приложений наш «зловред» гордо именуется «Google Play».

4. Удаление?

Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.

Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.

Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.

Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся.

А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать.

Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию».

5. Dr Web против вируса

Памятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9».

Устанавливаю, по WiFi обновляю сигнатуры.

Запускаю быструю проверку ― ничего.

Запускаю полную проверку ― тоже ничего.

Я разочарован! Печально вздохнув, удаляю антивирусник.

UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже).

5. Avast против вируса

Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700».

При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.

Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если…

Да, действительно загрузился список приложений в системе.

Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось.

Жду 2-3 секунды, приложение снова в работе.

Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог:

Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены

И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.

Опять на тропу читерства меня толкают. Будем искать другое решение…

6. Реверс-инжиниринг

Посмотрим в исходный код приложения, благо на Android это не такая большая проблема. Много всего интересного…

Например, в классе SystemService указан url сайта lamour.byethost5.com (дизайн-студия).

Но больше всего мне понравился класс AdminReceiver, который является наследником системного класса DeviceAdminReceiver.

В этом классе есть переопределенный метод onDisableRequested, который срабатывает при отключении админполномочий для данного приложения. Полностью заблокировать кнопки в системном диалоге нельзя, поэтому разработчик вируса пошел на хитрость, он изменил текст сообщения на «Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены» и обильно прикрыл сверху назойливым окном настроек.

Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров».

Послесловие

Таким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден.

Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом.

Выводы

Разработчики вирусов находят все новые лазейки.

Но, так или иначе, браузер и операционная система стали лучше защищать пользователей.

Мне необходимо было нажать 2 подтверждения и поставить галочку в настройках «Неизвестные устройства».

Внимание! Мошенники рассылают вирусы на Android по SMS и MMS

В последнее время тулякам и жителям других городов валом приходят смски со ссылками. Что это значит и как с этим бороться?

Хитрый вирус поражает смартфоны тех, кто кликнет по ссылке из сообщения. Соблазн велик: сообщение приходят от кого-то из вашего списка контактов.

Так или иначе, открывать ссылку ни в коем случае нельзя. Поскорее удалите это сообщение. Целью вируса, по мнению специалистов, является счет вашего мобильного либо средства на ваших банковских картах.

В случае перехода по указанному адресу на смартфон жертвы загружается программа с расширением. apk.

Далее программа узнает баланс карты с помощью мобильного приложения и крадет деньги. После этого вирус идет по списку контактов жертвы.

Читайте больше на https://www.pravda.ru/news/science/technolgies/06−07−2017/1340883-mms-0/

Мало того, если вы откроете ссылку, в ваш телефон загружается программа (чаще всего с расширением apk). Кроме финансовых потерь вирусная программа страшна тем, что ваш телефон также начинает рассылать подобные sms и mms вашим контактам из списка. Саму же программу просто так не удалишь: она блокирует баннером доступ к списку приложений и к настройкам вашего смартфона.

Этой программе уже больше года, сейчас пошла очередная волна рассылок.

Пришло непонятное сообщение со ссылкой? Удалите его как можно быстрее. Никогда не открывайте ссылки из таких сообщений, расскажите об этом детям и родителям, предупредите знакомых, что никаких сообщений не рассылаете.

Что делать, если вы все же открыли ссылку и подхватили вирус?

Можно сразу отнести телефон специалистам либо попробовать убрать «захватчика» самому.

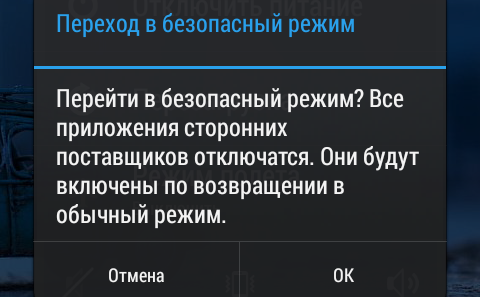

Вытащите sim-карту из устройства и загрузите устройство в «Безопасном режиме»: когда на смартфоне работают только предустановленные «заводские» приложения. Тогда вы сможете войти в меню и удалить «захватчика».

Безопасный режим включается на разных смартфонах по-разному.

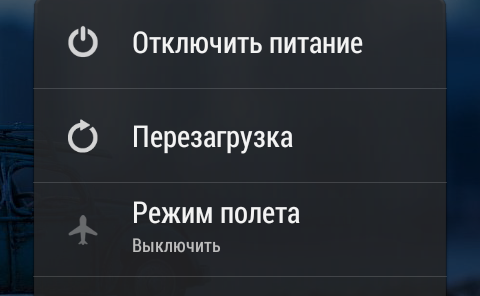

Нажмите и удерживайте кнопку питания до тех пор, пока не появится меню выключения.

Выберите пункт «Выключить» или «Отключить питание» и удерживайте на нем палец до появления вот такого меню:

и дождитесь перезагрузки. Когда устройство включится, в левом углу появится надпись «Безопасный режим».

На некоторых смартфонах после нажатия кнопки «Выключить» нужно долго держать кнопку уменьшения громкости, тогда «Безопасный режим» включится.

Лучше заранее «погуглить», как он включается на устройстве вашей модели.

После этого нужно найти и удалить опасное приложение. Обычно он называется SMS_S, SMS MMS, Послание, Сообщение, SMS Фото, MMS Фото, Foto или похожим образом.

Не нашли? Попробуйте удалять по одному все недавно установленные приложения. Нужные вы потом всегда сможете установить снова.

5 самых опасных вирусов для Android

Triada

Начнём со «свежака» — Триаду сегодня можно считать самым новым и «пуленепробиваемым» вирусом для смартфонов. Его и обнаружили-то только в марте 2017 года.

Уникален он своей близостью к классическим вирусам, а не троянам-вымогателям, как это обычно бывает на Android. Вам всё же нужно умудриться подхватить его из «непроверенных источников», а вот дальше начинается гораздо весёлый «боевичок»:

Triada — вирус, который не просто хулиганит в системе, а вклинивается в её жизненно важные участки

Но с возможностью «распотрошить» любое установленное приложение или установить новое на расстоянии это только «цветочки» — особенность «Триады» заключается в том, что это модульный вирус, к нему можно будет прикрутить самые разные виды дистанционных трюков.

Как видите, вирусы для Android — это не только примитивные «ваш телефон заблокирован, с вас сто баксов», от которых можно избавиться удалением приложения. И, если в новых версиях Android хотя бы усложнён доступ к получению root и можно увидеть что-то подозрительное на этапе запроса прав приложением, то старые версии (Android 4.4, 4.3 и старее) абсолютно беззащитны перед новой заразой — спасёт только полная перепрошивка.

Marcher

Так называемый «банковский зловред» был разработан ещё в 2013 году, но его «звёздный час» настал только летом 2016 года. Знаменит хорошей маскировкой и «интернационализмом», если можно так сказать.

Marcher представляет собой простой троян, который не проворачивает ничего сверхъестественного, а просто подменяет собой служебные страницы огромного количества банков с помощью всплывающих окон. Механизм следующий:

«Дружище, что-то я подзабыл номер твоей карты. Не напомнишь?»

Таким нехитрым образом троян подделывал процесс покупки авиабилетов, покупки товаров в интернет-магазинах и софта в Google Play и работу банковских приложений. Под раздачу попали пользователи банковских карт в Германии, Франции, Польши, Турции, США, Австралии, Испании, Австрии и Великобритании. Изначально вирус «точили» под Android 6.x, смартфонов под управлением других версий оказалось значительно меньше.

Даже не одиночка, а целый каскад троянов-«хамелеонов», не настолько криминально-суровых, как Triada, но в такой же степени болезненных для операционной системы. Антивирусные специалисты обратили внимание на зловредов в начале 2016 года, а в народ смартфоны зловред стал массово проникать уже в декабре 2016-го.

Loki — это такой организованный разбой по предварительному сговору в вашем смартфоне

Зловреды действуют настолько быстро и слаженно, что хочется аплодировать им стоя. Вы только взгляните на эту «многоходовочку»:

«Выкорчевать» из мозгов смартфона следы этой бурной деятельности невозможно, поэтому «лечится» заражение с помощью Loki только полной перепрошивкой с потерей всех данных.

Faketoken

Если предыдущие трояны намеренно действуют исподтишка, чтобы пользователь смартфона до последнего момента не догадывался о заражении, то Faketoken в своём подходе прост и прямолинеен, как опытный гопник — требует предоставить ему права на любые действия со смартфоном, а если владелец отказывается, в дело вступает алгоритм «слышь, ты чё не понял? Тогда я повторю!».

Godless

Троян Godless впечатляет даже не своей, так сказать, функциональностью, а маскировкой — длительное время его наличие в приложениях не распознавала даже хваленая система антивирусной проверки в Google Play. Результат немного предсказуем — зловред заразил свыше 850 тысяч смартфонов по всему миру, причём почти половина из них принадлежит жителям Индии, что как бы намекает на происхождение трояна.

Скачиваешь себе фонарик из Google Play — подхватываешь неудаляемый вирус с шифрованием и root-правами

Функциональность трояна слабо отличается от его многочисленных коллег в 2016 году, новым стал только «зачин»:

Среди приложений, к которым чаще всего «прикручивали» Godless, были многочисленные «фонарики» и клоны известных игр для Android.

Что вообще стоит знать о вирусах

Первое, что нужно знать о вирусах для платформы Android: не все из них — это вирусы в исконном значении этого слова. Так нередко случается в живом языке: орнитологи различают филинов, сычей и сов, но в народе все эти птицы — «совы». Специалисты отличают хакеров от «детворы со скриптами» и кракеров, но для неспециалистов все эти категории людей остаются хакерами.

Различия между «сортами радости» следующие:

Загрузка приложений не из Google Play — самый очевидный путь заражения андроидофона

Опасный Android-троян совершает звонки и отправляет SMS

Компания «Доктор Веб» предупреждает о появлении опасной вредоносной программы, инфицирующей мобильные устройства под управлением операционной системы Android. Троян Android.Titan.1 обладает весьма развитой функциональностью и может нанести владельцу инфицированного гаджета ощутимый ущерб.

Для распространения зловреда злоумышленники используют массовые SMS-рассылки. Потенциальной жертве приходит сообщение, в котором говорится о якобы задерживающейся доставке некоего почтового отправления, а также указывается ссылка, переход по которой предполагает получение подробных сведений о возникшей «проблеме». В действительности же эта ссылка ведёт на одну из страниц популярного облачного сервиса хранения данных, где размещён троян.

При попытке посещения указанного адреса на мобильное устройство автоматически загружается apk-файл вредоносного приложения. Правда, для того чтобы зловред заразил операционную систему, пользователь должен самостоятельно выполнить его установку. После этого на главном экране смартфона или планшета появляется ярлык вредоносной программы. При первом успешном старте этот ярлык удаляется, а троян продолжает свою работу в скрытом режиме. Одновременно с этим из памяти устройства стирается последний SMS-диалог, который в большинстве случаев будет представлен тем самым спам-сообщением, благодаря которому зловред и попал на целевое устройство. В дальнейшем Titan.1 функционирует уже без участия пользователя и самостоятельно начинает свою активность, загружаясь вместе с операционной системой.

Главная особенность трояна заключается в том, что его основная функциональность реализована в виде отдельной Unix-библиотеки (детектируется как Android.Titan.2), в то время как у большинства известных вредоносных программ для ОС Android для этого применяется стандартный исполняемый dex-файл. Подобный приём встречается достаточно редко, и благодаря нему многие антивирусные программы зачастую просто не в состоянии обнаружить опасное приложение.

Что касается функциональности Titan.1, то зловред способен отсылать подробную информацию о зараженном устройстве на удалённый сервер, осуществлять подмену телефонных номеров в адресной книге, рассылать SMS, совершать звонки на заданный номер, производить скрытую запись телефонных разговоров с последующей отправкой файлов злоумышленникам, блокировать входящие или исходящие звонки с определённых номеров, отвечать на вызовы и удалять информацию о них из системного журнала и пр.

/imgs/2018/11/24/15/2465983/ca916d5abf1be07a0ad201b57fcaf474c44b7574.png)

/imgs/2018/11/24/15/2465984/b575eec58b2a60ac8fa8cc3584b18b18e3827f85.jpg)

/imgs/2018/11/24/15/2465985/3dbede503319242248ecdcd7796ef876d65c0487.png)